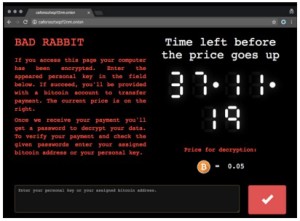

ALERTA SOBRE O NOVO RANSOMWARE BAD RABBIT

Conforme alerta das principais agências de segurança globais e no Brasil, a nova variante de ransomware Bad Rabbit está causando um número crescente de infecções, iniciada na Rússia em 24 de outubro já afeta várias empresas brasileiras.

Conforme alerta das principais agências de segurança globais e no Brasil, a nova variante de ransomware Bad Rabbit está causando um número crescente de infecções, iniciada na Rússia em 24 de outubro já afeta várias empresas brasileiras.

Outra má notícia é que ainda não foi fornecido pelos principais fabricantes de antivírus nenhuma solução para decifragem.

Sistemas operacionais impactados:

- Windows XP Windows

- Vista Windows

- Server 2008

- Windows 7

- Windows 8.x

- Windows Server 2012

- Windows 10

- Windows Server 2016

Recomendações de proteção:

Implantar sistema de Backup, com armazenamento de dados offsite (em data center), isolados e imunes à ataques de ransomwares

- Manter as rotinas de backup dos dados atualizados, com envio de relatórios diários

- Contar com sistemas de Backup profissional, com funcionalidades de retenção e versionamento de arquivos

- Contar com fornecedores especializados com serviços de monitoramento das rotinas de backup e suporte para a restauração segura dos dados

- Manter o sistema operacional atualizado com os patches de segurança

- Manter o sistema de proteção antimalwares atualizado e restringir o acesso à porta 445

- Utilizar contas administrativas nos sistemas somente quando necessários

- Desabilitar o WMIC (Windows Management Instrumentation Commandline) caso o mesmo não esteja sendo utilizado

- Isolar computadores infectados

- Realizar atualização do Adobe Flash Player somente no site oficial

Para mais informações:

Kaspersky: https://www.kaspersky.com/blog/bad-rabbitransomware/19887/

CAIS RNP: https://www.rnp.br/servicos/seguranca